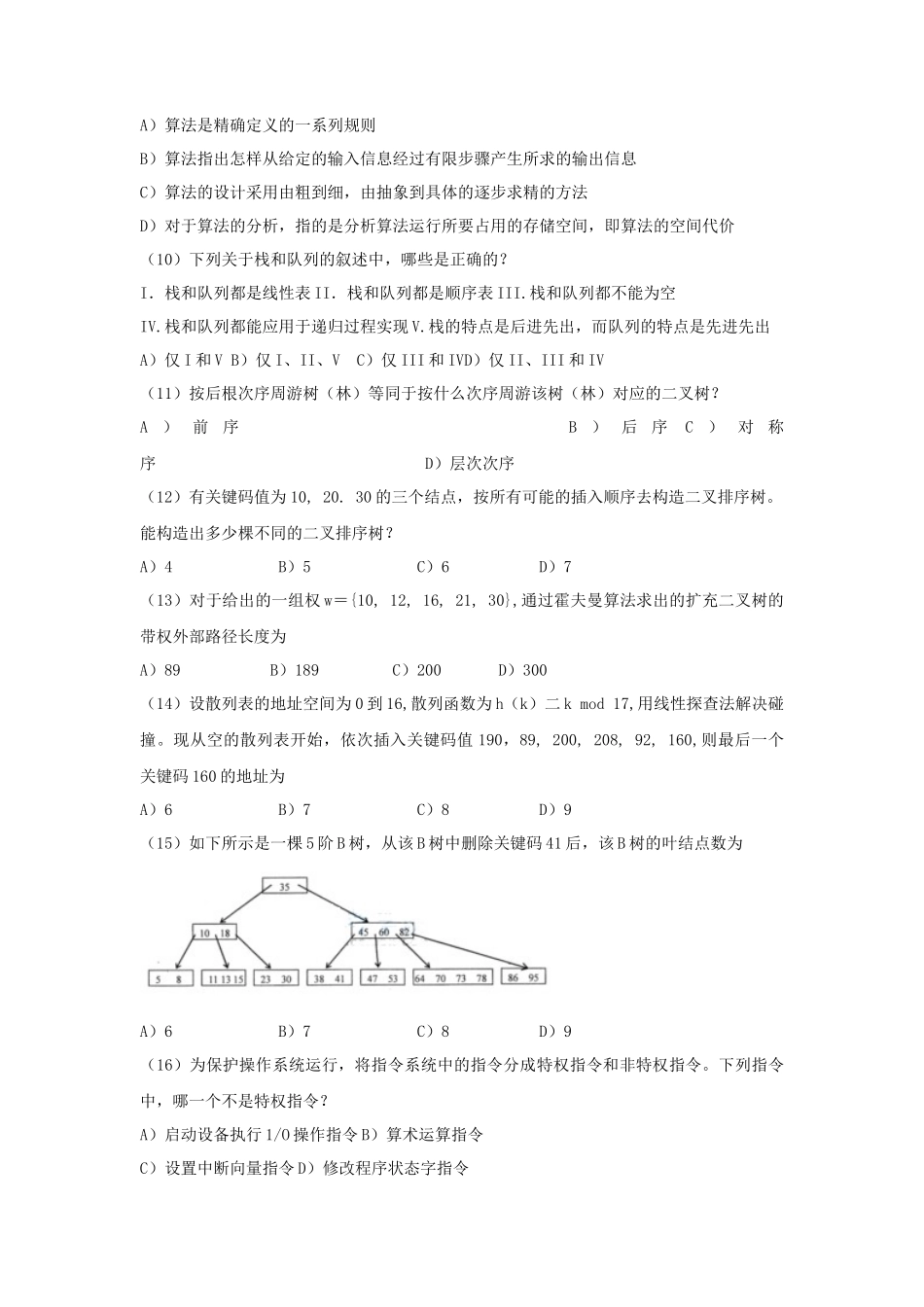

2010 年 9 月全国计算机三级数据库技术考试真题及答案一、选择题(每小题 1 分,共 60 分)下列各题 A)、B)、C)、D)四个选项中,只有一个选项是正确的。请将正确选项涂写在答题卡相应位置上,答在试卷上不得分。(1)冯·诺依曼奠定了现代计算机工作原理的基础。下列叙述中,哪个(些)是正确的?I.程序必须装入内存才能执行II.计算机按照存储的程序逐条取出指令,分析后执行指令所规定的操作III.计算机系统由运算器、存储器、控制器、输入设备、输出设备等五大部件组成A)仅 I B)仅 I 和 II C)仅 II 和 III D)都正确(2)关于指令系统的寻址方式,如果在指令中给出操作数所在的地址,该方式称为A)立即寻址 B)直接寻址 C)寄存器寻址 D)寄存器间接寻址(3)用于实现 Internet 中文件传输功能所采用的应用层协议是A)FTP B)DNS C)SMTP D)HTTP(4)WWW 能够提供面向 Internet 服务的、一致的用户界面的信息浏览功能,其使用的基础协议是A)FTP B)DNS C)SMTP D)HTTP(5)一般操作系统的安全措施可从隔离、分层和内控三个方面考虑,隔离是操作系统安全保障的措施之一。限制程序的存取,使其不能存取允许范围以外的实体,这是A)物理隔离 B)时间隔离 C)逻辑隔离 D)密码隔离(6)下列哪一个不属于恶意软件?A)逻辑炸弹 B)服务攻击 C)后门陷阱 D)僵尸网络(7)下列哪些是数据结构研究的内容?I.数据的采集和集成 II.数据的逻辑结构 III.数据的存储结构IV.数据的传输 V.数据的运算A)仅 I、II 和 IIIB)仅 II、III 和 VC)仅 I、II 和 IVD)仅 I、III 和 V(8)下列与数据元素有关的叙述中,哪些是正确的?I.数据元素是数据的基本单位,即数据集合中的个体II.数据元素是有独立含义的数据最小单位 III.一个数据元素可由一个或多个数据项组成 IV.数据元素又称做字段 V.数据元素又称做结点A)仅 I 和 II B)仅 II、III 和 IV C)仅 I 和 III D)仅 I、III 和 V(9)下列与算法有关的叙述中,哪一条是不正确的?A)算法是精确定义的一系列规则B)算法指出怎样从给定的输入信息经过有限步骤产生所求的输出信息C)算法的设计采用由粗到细,由抽象到具体的逐步求精的方法D)对于算法的分析,指的是分析算法运行所要占用的存储空间,即算法的空间代价(10)下列关于栈和队列的叙述中,哪些是正确的?I.栈和队列都是线性表 II.栈和队列都是顺序表 III.栈和队列都不能为空IV.栈和队列都能应用于递归过程实现 V.栈的特点是后进先出,而队列的特点是先进先出A)仅 I 和 V B)仅 I、II、V C)仅 III 和 IVD)仅 II、III 和 IV(11)按后根次序周游树(林)等同于按什么次序周游该树(林)对应的二叉树?A)前序 B)后序C)对称序 D)层次次序(12)有关键码值为 10, 20. 30 的三个结点,按所有可能的插入顺序去构造二叉排序树。能构造出多少棵不同的二叉排序树?A)4 B)5 C)6 D)7(13)对于给出的一组权 w={10, 12, 16, 21, 30},通过霍夫曼算法求出的扩充二叉树的带权外部路径长度为A)89 B)189 C)200 D)300(14)设散列表的地址空间为 0 到 16,散列函数为 h(k)二 k mod 17,用线性探查法解决碰撞。现从空的散列表开始,依次插入关键码值 190,89, 200, 208, 92, 160,则最后一个关键码 160 的地址为A)6 B)7 C)8 D)9(15)如下所示是一棵 5 阶 B 树,从该 B 树中删除关键码 41 后,该 B 树的叶结点数为A)6 B)7 C)8 D)9(16)为保护操作系统运行,将指令系统中的指令分成特权指令和非特权指令。下列指令中,哪一个不是特权指令?A)启动设备执行 1/O 操作指令 B)算术运算指令C)设置中断向量指令 D)修改程序状态字指令(17)一个已经具各运行条件,但由于没有获得 CPU 而不能运行的进程处于A)等待状态 B)睡眠状态 C)就绪状态 D)挂起状态(18)下列关于时间片轮转法的叙述中,哪个是不正确的?A)采用可变长度的时间片,可以改善调度性能B)就绪队列中的诸进程轮流在 CPU 上运行,每次运行一...